PROPOSAL PENELITIAN KRIPTOGRAFI - PERANCANGAN APLIKASI DATA KEAMANAN SMS MENGGUNAKAN METODE KRIPTOGRAFI CAESAR CHIPPER BERBASIS ANDROID

PROPOSAL

PENELITIAN

PERANCANGAN

APLIKASI DATA KEAMANAN SMS MENGGUNAKAN METODE KRIPTOGRAFI CAESAR CHIPPER

BERBASIS ANDROID

INDAH

KARINA

150170024

FAKULTAS TEKNIK

JURUSAN TEKNIK INFORMATIKA

UNIVERSITAS MALIKUSSALEH

LHOKSEUMAWE

PERANCANGAN

APLIKASI DATA KEAMANAN SMS MENGGUNAKAN METODE KRIPTOGRAFI CAESAR CHIPPER

BERBASIS ANDROID

Nama Pelajar : Indah Karina

JURUSAN TEKNIK INFORMATIKA

UNIVERSITAS MALIKUSSALEH

LHOKSEUMAWE

ABSTRAK

Kriptografi dan

enkripsi sangat dibutuhkan dalam pengamanan informasi. Dengan adanya

kriptografi, data atau informasi yang dikirim dapat terhindar dari pembajakan,

penghapusan, dan penyubtitusian yang dilakukan oleh user yang tidak berhak.

Dalam hal ini, digunakan suatu metode yaitu autentikasi yang berkaitan dengan

identifikasi/pengenalan kesatuan sistem maupun informasi itu sendiri.

DAFTAR ISI

ABSTRAKDAFTAR ISIBAB IPENDAHUUAN1.1. Latar Belakang Masalah1.2. Rumusan Masalah1.3. Tujuan Penelitian1.4. Manfaat PenelitianBAB IILANDASAN TEORI2.1. Tinjauan Pustaka2.1.1 SMS (Short Message Service)2.1.2 Kriptografi2.1.3 Prinsip Kriptografi2.1.4 Algoritma Kriptografi Klasik2.1.5 Algoritma Kriptografi ModernBAB IIIPEMBAHASAN3.1. Analisis Permasalahan3.2. Metodologi Penelitian3.3. Pemodelan System3.4. Pengembangan perangkat lunakDAFTAR PUSTAKA

BAB I

PENDAHUUAN

1.1.

Latar Belakang Masalah

Beberapa tahun terakhir ini terjadi

perkembangan yang pesat pada teknologi, salah satunya adalah telepon selular

(ponsel). Mulai dari ponsel yang hanya bisa digunakan untuk bicara dan sms hingga

“ponsel cerdas” (smartphone) yang memiliki berbagai fungsi seperti multimedia,

multiplayer games, transfer data, video streaming dan lain – lain. Berbagai

perangkat lunak untuk mengembangkan aplikasi ponsel pun bermunculan,

diantaranya yang cukup luas adalah android. Salah satu fasilitas yang

disediakan ponsel adalah untuk melakukan pengiriman data berupa pesan singkat

melalui short message service (SMS).

Karena

itulah dibutuhkan suatu metode yang dapat menjaga kerahasiaan informasi ini. Metode

yang dimaksud adalah kriptografi yaitu sebuah seni dan bidang keilmuan dalam

penyandian informasi atau pesan dengan tujuan menjaga keamanannya. Walaupun

telah berkembang sejak zaman dahulu kala, teknik

kriptografi yang dibutuhkan masa kini harus menyesuaikan dirinya terhadap

meluasnya penggunaan komputer digital pada masa kini. Penggunaan komputer

digital mendorong berkembangnya kriptografi modern yang beroperasi dalam mode

bit (satuan terkecil dalam dunia digital) daripada dalam mode karakter yang biasa

digunakan dalam kriptografi klasik. Akan tetapi, kriptografi modern tetap menggunakan prinsip substitusi dan

transposisi yang sudah berkembang sejak kriptografi

klasik.

1.2.

Rumusan Masalah

“Bagaimana metode kriptografi Caesar chipper yang tepat pada

layanan SMS berbasis android agar dapat mengirim dan menerima pesan yang

bersifat rahasia,dimana informasi atau isi dari pesan tersebut akan tidak mudah

diketahui oleh pihak yang tidak berhak”.

1.3.

Tujuan Penelitian

Tujuan penelitian ini

secara umum sebagai berikut :

1.4.

Manfaat Penelitian

Manfaat penelitian ini secara umum adalah:

BAB II

LANDASAN TEORI

2.1.

Tinjauan Pustaka

2.1.1

SMS (Short Message Service)

Layanan pesan singkat atau surat

masa singkat (bahasa Inggris: Short Message Service disingkat SMS) adalah

sebuah layanan yang dilaksanakan dengan sebuah telepon genggam untuk mengirim

atau menerima pesan-pesan pendek (Gupta, 2000). Pada mulanya SMS dirancang

sebagai bagian dari GSM, tetapi sekarang sudah didapatkan pada jaringan

bergerak lainnya termasuk jaringan UMTS. Sebuah pesan SMS maksimal terdiri dari

140 bytes, dengan kata lain sebuah pesan bisa memuat 140 karakter 8-bit, 160

karakter 7-bit atau 70 karakter 16-bit untuk bahasa Jepang, bahasa Mandarin dan

bahasa Korea yang memakai Hanzi (Aksara Kanji / Hanja). Selain 140 bytes ini

ada data-data lain yang termasuk. Adapula beberapa metode untuk mengirim pesan

yang lebih dari 140 bytes, tetapi seorang pengguna harus membayar lebih dari

sekali. SMS bisa pula untuk mengirim gambar, suara dan film. SMS bentuk ini

disebut MMS.

2.1.2

Kriptografi

Kriptografi (Cryptography) berasal

dari bahasa Yunani yang terdiri dari 2 kata yaitu κρυπτό yangberarti “rahasia atau tersembunyi” dan γραφή yang

berarti “tulisan”. Maka

Kriptografi dapat diartikan sebagai “tulisan rahasia”.

Ada empat tujuan mendasar dari ilmu kriptografi ini yang juga merupakan

aspek keamanan informasi yaitu :

2.1.1

Prinsip Kriptografi

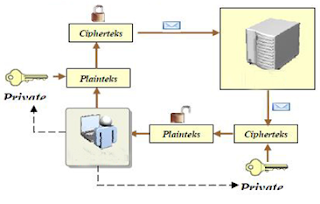

Pada prinsipnya,

Kriptografi memiliki 4 komponen utama yaitu:

- Plaintext, yaitu pesan yang dapat dibaca

- Ciphertext, yaitu pesan acak yang tidka

dapat dibaca

- Key, yaitu kunci untuk melakukan

teknik kriptografi

- Algorithm, yaitu metode untuk melakukan

enkrispi dan dekripsi

Adapun proses dasar pada Kriptografi yaitu:

- Enkripsi (Encryption)

- Dekripsi (Decryption)

2.1.1

Algoritma Kriptografi

Klasik

Sebelum komputer ada kriptografi

telah dilakukan dengan menggunakan pensil dan kertas. Algoritma kriptografi

(cipher) yang digunakan saat itu, dinamakan juga algoritma klasik, adalah

berbasis karakter, yaitu enskripsi dan deskripsi yang dilakukan pada setiap

baris pesan. Semua algoritma klasik termasuk dalam kriptografi simetri dan

digunakan sebelum jauh kunci public ditemukan.

Dimana huruf A disubtitusi menjadi huruf D, Huruf B

menjadi huruf E, dst. Dengan menggunkan caesar chiher.

Contoh:

1. Chiper Transposisi

Sebelum komputer ada kriptografi

telah dilakukan dengan menggunakan pensil dan kertas. Algoritma kriptografi

(cipher) yang digunakan saat itu, dinamakan juga algoritma klasik, adalah

berbasis karakter, yaitu enskripsi dan deskripsi yang dilakukan pada setiap

baris pesan. Semua algoritma klasik termasuk dalam kriptografi simetri dan

digunakan sebelum jauh kunci public ditemukan.

Pada

dasarnya algoritma kriptografi klsaik dikelompokkan ke dalam dua macam chipper,

yaitu:

a. Chipper Subtitusi (Subtitution Chipphers)

b. Chipper Transposisi (Transposisition Chiphers)

Dalam chipper subtitusi setiap unit plaintext diganti diganti

dengan satu unit chipherteks. Satu unit bisa berarti satu huruf, pasangan

huruf, atau kelompok lebih dari dua huruf.

Algoritma

subtitus tertua adalah Caesar Chipper yang digunakan oleh kaisar romawi, Julius

Caesar (sehinggah dinamakan Caesar chipper, untuk meyakinkan pesan yang dikirim

kepada gubernurnya.

1. Caesar Chipper

Pada

Caesar chipper tiap huruf disubtitusi dengan huruf ketiga huruf berikutnya dari

susunan alphabet yang sama. Dalam hal ini kuncinya adalah jumlah pergeseran

huruf (yaitu 3). Contoh tabel subtitusi sebagai berikut :

Dimana huruf A disubtitusi menjadi huruf D, Huruf B

menjadi huruf E, dst. Dengan menggunkan caesar chiher.

Contoh:

AWASI ASTERIX DAN TEMANNYA OBELIX

Disandingkan dengan

Caesar cipher menjadi

DZDVL DVWHULA GDQ WHPDQQBA REHOLA

1. Chiper Transposisi

Pada

chipper transposisi, huruf-huruf dalam plainteks tetap sama, hanya saja urutannya diubah. Dengan kata lain algoritma

ini melakukan transpose terhadap

rangkaian karakter

didalam teks. Namalain dari metode ini adalah permutasi atau pengacakan. Karena

transpose setiap karakter di dalam teks sama dengan memutasikan

karakter-karakter tersebut. Kriptografi dnegan alat scytale yang digunakan oleh

tentara Sparta pada zaman Yunani termausk kedalam cipher transposisi.

Contoh :

Misalkan plainteks

adalah

TEKNIK INFORMATIKA MARANATHA

Untuk meng-enkripsi

pesan, palinteks ditulis secara horizontar dengan lebar kolom tetap, missal

selebar 6 karakter (kunci k=6):

Maka cipherteksnya

dibaca secara vertikal menjadi :

TIAAHENTRAKFIAXNOKNXIRAAXKMMYX

2.1.1

Algoritma Kriptografi

Modern

Kriptografi modern merupakan suatu

algoritma yang digunakan pada saat sekarang ini, yang mana kriptografi modern

mempunyai kerumitan yang sangat komplek, karena dalam pengoperasiannya

menggunakan komputer. (Doni Ariyus, 2006)

b.

Algoritma

Asimetri

Kelebihan

:

c.

Fungsi

Hash

Kriptografi modern merupakan suatu

algoritma yang digunakan pada saat sekarang ini, yang mana kriptografi modern

mempunyai kerumitan yang sangat komplek, karena dalam pengoperasiannya

menggunakan komputer. (Doni Ariyus, 2006)

Kriptografi modern menggunakan

gagasan dasar yang sama seperti kriptografi klasik (permutasi dan transposisi)

tetapi penekanannya berbeda. Pada kriptografi klasik, kriptografer menggunakna

algoritma yang sederhana, yang memingkinkan cipherteks dapat dipecahkan dengan

mudah (melalui penggunaan statistic, terkaan, intuisi, dna sebagainya).

Algoritma kriptografi modern dibuat sedemikian kompleks sedemikian sehingga

kriptanalis sangat sulit memecahkan cipherteks tanpa mengetahui kunci.

Algoritm kriptografi modern umumnya

beroperasi dalam mode bit ketimbang mode karakter (seperti yang dilakukan pada

ciher subtitusi dan cipher transposisi dari algoritma kriptografi klasik).

Operasi dalam mode bit berarti semua data dan informasi (baik kunci, plainteks,

maupun cipherteks) dinyatakan dalam rangkaian (string) bit biner, 0 dan 1.

Algoritma enskripsi dan deskripsi memproses semua data dan informasi dalam

bentuk rangkaian bit. Rangkaian bit yang menyatakan plainteks dienkripsi

menjadi cipherteks dalam bentuk rngkaian bit, demikian sebaliknya

Perkembangan algoritma kriptografi

modern berbasis bit didorong penggunaan koputer digital yang mempresentasikan

data dalam bentuk biner. Muara dari kriptografi odern adalah menyediakan

keamanan pesan dalam jaringan computer.

Algoritma

kriptografi dibagi menjadi tiga bagian berdasarkan kunci yang dipakainya

:

a. Algoritma

Simetri

Algoritma ini

sering disebut dengan algoritma klasik karena memakai kunci yang sama untuk

kegiatan enkripsi maupun dekripsi. Algoritma ini sudah ada sejak lebih dari

4000 tahun yang lalu. Bila mengirim pesan dengan menggunakan algoritma ini, si

penerima pesan harus diberitahu kunci dari pesan tersebut agar bisa

mendekripsikan pesan yang terkirim. Keamanan dari pesan yang menggunakan

algoritma ini tergantung pada kunci. Jika kkunci tersebut diketahui oleh orang

lain maka orang tersebut akan dapat melakukan enkripsi dan dekripsi terhadap

pesan. Algoritma yang memakai kunci simetri di antaranya adalah :

1.

Data

Encryption Standard (DES),

2.

RC2, RC4, RC5, RC 6,

3.

International Data

Encryption Algorithm (IDEA),

4.

Advanced Encryption

Standard (AES),

5.

On Time Pad (OTP),

6.

A5, dan lain

sebagainya.

b.

Algoritma

Asimetri

Algoritma asimetri sering juga disebut dengan

algoritma kunci public, dengan arti kata kunci yang digunakan melakukan

enkripsi dan dekripsi berbeda. Pada algoritma asimetri kunci terbagi menjadi

dua bagian, yaitu :

1. Kunci

umum (public key), kunci yang boleh semua orang tahu (dipublikasikan).

2. Kunci

rahasia (private key), kunci yang dirahasiakan (hanya boleh diketahui

oleh satu orang).

Kunci-kunci tersebut berhubungan

satu sama lain. Dengan kunci public orang dapat mengenkripsi pesan tetapi tidak

bisa mendekripsikannya. Hanya orang yang memiliki kunci rahasia yang dapat

mendekripsikan pesan tersebut. Algoritma asimetri bisa mengirimkan pesan dengan

lebih aman daripada algoritma simetri.

Algoritma yang memakai kunci public

di antaranya adalah :

1. Digital Signature Algorithm (DSA),

2. RSA,

3. Diffle-Hellman (DH),

4. Elliptic Curve Cryptography (ECC),

5. Kriptografi

Quantum, dan lain sebagainya.

Kelebihan

:

1.

Distribusi kunci

pada masalah keamanan menjadi lebih baik

2.

Jumlah kunci

yang lebih sedikit menghasilkan masalah manajemen kunci yang lebih baik

Kelemahan :

1.

Kecepatan

yang lebih rendah bila dibandingkan dengan algoritma simetris

2. Kunci yang digunakan lebih panjang

dibandingkan dengan algoritma simetris brdampak pada masalah keamanan.

c.

Fungsi

Hash

Fungsi Hash sering disebut dengan fungsi satu arah (one-way function), message digest,fingerprint, fungsi

kompresi dan message authentication

code (MAC), merupakan suatu fungsi matematika yang mengambil masukan

panjang variabel dan mengubahnya ke dalam urutan biner dengan panjang yang

tetap. Fungsi Hash biasanya diperlukan bila ingin membuat sidik jari dari suatu

pesan. Sidik jari pada pesan merupakan suatu tanda bahwa pesan tersebut

benar-benar berasal dari orang-orang yang diinginkan.

BAB III

PEMBAHASAN

3.1.

Analisis Permasalahan

Aplikasi

Sms utama nya ini digunakan untuk mengirim dan menerima pesan. Hanya saja

terdapat fitur-fitur yang akan mengenkripsi pesan yang akan dikirim menjadi ciphertext

dan mamapuakan mendekripsi pesan masuk berupa ciphertext menjadi plaintext.

Dalam membangun aplikasi ini , diperlukan batasan yang jelas sebagai tujuan

utamanya agar tidak keluar dari rencana yang telah ditetapkan. Beberapa

kebutuhan sistem yang akan didefinisikan antara lain :

1. Memiliki kemampuan untuk mengirimkan dan menerima pesan.

Tidak semua

telepon selular dapat menjalankan aplikasi . Berikut spesifikasi dari

smartphone agar dapat menjalankan aplikasi :

Aplikasi

Sms utama nya ini digunakan untuk mengirim dan menerima pesan. Hanya saja

terdapat fitur-fitur yang akan mengenkripsi pesan yang akan dikirim menjadi ciphertext

dan mamapuakan mendekripsi pesan masuk berupa ciphertext menjadi plaintext.

Dalam membangun aplikasi ini , diperlukan batasan yang jelas sebagai tujuan

utamanya agar tidak keluar dari rencana yang telah ditetapkan. Beberapa

kebutuhan sistem yang akan didefinisikan antara lain :

1. Memiliki kemampuan untuk mengirimkan dan menerima pesan.

2. Memiliki kemampuan untuk mengenkripsi pesan dan memberikan

header pada pesan yang telah di enkripsi.

3. Memiliki kemampuan untuk mendekripsi pesan yang mengandung

header .

4. Menampilkan output berupa

pesan asli yang telah di dekripsi.

Tidak semua

telepon selular dapat menjalankan aplikasi . Berikut spesifikasi dari

smartphone agar dapat menjalankan aplikasi :

-

Versi Sistem operasi android harus 4.0.1 atau 4.0.1 ke atas

- Mempunyai Java Runtime

Environment.

- Mempunyai MicroEdition-profile

MIDP 2.0.

- Mempunyai MicroEdition-configuration CLDC 1.0.

3.2.

Metodologi Penelitian

Secara

umum, metode penelitian yang digunakan penulis

tersusun dalam suatu diagramalir

penelitian

seperti dibawah ini.

Diagram ini memperlihatkan tahap-tahap

proses penelitian yang dilakukan

penulis mulai dari

tahap awal sampai

gerak akhirnya kegiatan penelitian, dapat dilihat pada gambar bagan

kerangka

pemikiran penelitian.

Secara

umum, metode penelitian yang digunakan penulis

tersusun dalam suatu diagramalir

penelitian

seperti dibawah ini.

Diagram ini memperlihatkan tahap-tahap

proses penelitian yang dilakukan

penulis mulai dari

tahap awal sampai

gerak akhirnya kegiatan penelitian, dapat dilihat pada gambar bagan

kerangka

pemikiran penelitian.

3.1.

Pemodelan System

Contoh algoritma Caesar

Cipher adalah plaintextdiberi

simbol “P”, cipher text bersimbol

“C”, dan kunci bersimbol “K”. Jadi, rumusnya bisa dibuat sebagai

berikut:

Keterangan:

Caesar Chipper

Pada Caesar chipper tiap huruf disubtitusi

dengan huruf ketiga huruf berikutnya dari susunan alphabet yang sama. Dalam hal

ini kuncinya adalah jumlah pergeseran huruf (yaitu 3)

Contoh algoritma Caesar

Cipher adalah plaintextdiberi

simbol “P”, cipher text bersimbol

“C”, dan kunci bersimbol “K”. Jadi, rumusnya bisa dibuat sebagai

berikut:

Rumus

untuk enkripsi huruf alphabet adalah:

C =

E(P) = (P+K)mod (26)........(1)

Rumus

untuk enkripsi huruf, bila dimasukkan kunci empat maka:

C =

E(P) = (P+4)mod (26).......(2)

Rumus

untuk dekripsi huruf alfabet, bila dimasukkan kunci empat, maka:

P =

D(C) = (C-K) mod 26........(3)

Rumus

untuk dekripsi huruf alfabet, bila dimasukkan kunci empat, maka:

P =

D(C) = (C-4) mod 26........(4)

Rumus

untuk enkripsi simbol adalah:

C =

E(P)=(P+K) mod (25).........(5)

Rumus

untuk enkripsi simbol, bila dimasukkan kunci empat maka:

C =

E(P)=(P+4) mod (25)........(6)

Rumus

untuk dekripsi simbol adalah:

P =

D(C)=(C-4) mod (25).........(7)

Rumus

untuk dekripsi simbol, bila dimasukkan kunci empat, maka:

P =

D(C)=(C-4) mod (25)..........(8)

Rumus

untuk enkripsi angka adalah:

C=E(P)

=(P+K) mod 10...........(9)

Rumus

untuk enkripsi angka, bila dimasukkan kunci empat maka:

C=E(P)

=(P+4) mod 10...........(10)

Rumus

untuk dekripsi angka adalah:

P =

D(C) = (C-K) mod (10)............(11)

Rumus

untuk dekripsi angka, bila dimasukkan kunci empat, maka:

P =

D(C) = (C-4) mod (10)...........(12)

Keterangan:

C = Ciphertext

/ E(P) = Enkripsi dari Plaintext.

P = Plaintext

/ D(C) = Dekripsi dari Ciphertext

K =

Kunci

mod

(26) = huruf alfabet yang terdaftar terdiri dari 26 huruf.

mod

(25) = simbol yang terdaftar terdapat 25simbol .

mod

(10) = angka yang terdaftar terdapat 10 angka.

3.2.

Pengembangan perangkat lunak

Jadi setelah melewati berbagai

pustaka yang telah di ketahui maka solusi untuk mengembangkan suatu aplikasi

pengamanan SMS dengan menggunakan metode

algoritma kriptografi klasik

modern untuk mengenkripsi data yang

berjalan pada sistem operasi Android maka di butuhkan tool sebagai berikut

untuk menerapkan nya menjadi sebuah aplikasi.

SQLite

Jadi setelah melewati berbagai

pustaka yang telah di ketahui maka solusi untuk mengembangkan suatu aplikasi

pengamanan SMS dengan menggunakan metode

algoritma kriptografi klasik

modern untuk mengenkripsi data yang

berjalan pada sistem operasi Android maka di butuhkan tool sebagai berikut

untuk menerapkan nya menjadi sebuah aplikasi.

Android Software Stack

Google mengibaratkan Android sebagai

sebuah software stack. Setiap lapisan

dari susunan ini menghimpun beberapa program yang mendukung fungsi-fungsi spesifik dari sistem operasi.

Android software stack digambarkan pada Gambar sebagai berikut:

Fitur yang

diperlukan di Android adalah:

1. Kerangka

aplikasi: itu memungkinkan penggunaan dan penghapusan komponen yang tersedia.

2. Dalvik

mesin virtual: mesin virtual dioptimalkan untuk perangkat mobile.

3. Grafik:

grafik di 2D dan grafis 3D berdasarkan pustaka OpenGL.

4. Mendukung

media: audio, video, dan berbagai format gambar (MPEG4, H.264, MP3, AAC, AMR, JPG, PNG, GIF)

5. GSM,

Bluetooth, EDGE, 3G, dan WiFi (hardware dependent), kamera, Global Positioning

System (GPS), kompas, dan accelerometer (tergantung hardware).

SQLite

Android memiliki fasilitas untuk

membuat Database yang dikenal dengan SQLite. SQLite adalah salah satu software

yang embedded yang sangat popular, kombinasi SQL interface dan penggunaan

memory yang sangat sedikit dengan kecepatan yang sangat cepat dan ringan dalam

hal sumber daya. SQLite tidak memiliki server, namun bentuknya adalah

libraryyang akan dipanggil suatu saat program dijalankan.

DAFTAR PUSTAKA

Satria, Eko. 2009. Studi Algoritma Rijndael dalam Sistem

Keamanan Data. Universitas Sumatra Utara.

Satria, Eko. 2009. Studi Algoritma Rijndael dalam Sistem

Keamanan Data. Universitas Sumatra Utara.

Fahmi, H., and Faidah, H. 2010. Aplikasi Kritpografi Modern untuk Pengiriman

Data Teramankan. MH Thamrin 8. Jakarta;

Thulasimani, L. and Madheswaran, M.

2010. A Single Chip Design And Implementation Of Aes -128/192/256 Encryption

Algorithms. International Journal of Engineering Science

and Technologi.

Yuniati, V. and Indriyanta, G.

2009. Enkripsi dan Dekripsi dengan Algoritma Aes 256 Untuk Semua Jenis File. Jurnal

Informatika ITB. Bandung.